Afgelopen dagen werd Nederland opgeschrikt door een reeks DDoS-aanvallen. Onder andere ABN AMRO, DigiD, de Belastingdienst, ASN, Rijkswaterstaat, Rabobank, ING, en SNS Bank werden op hun knieën gedwongen. Dit blog beschrijft hoe laagdrempelig het uitvoeren van DDoS-aanvallen tegenwoordig is en waarom het voorkomen van een DDoS aanval lastig kan zijn.

Hoe makkelijk is het uitvoeren van een DDoS aanval?

De afgelopen jaren is er een toename in diensten die de mogelijkheid bieden om een DDoS-aanval uit te voeren. Deze diensten maken zo’n DDoS-aanval kinderlijk eenvoudig. Voor een klein bedrag is het mogelijk om een account te kopen op een website, waarmee vervolgens DDoS-aanvallen uitgevoerd kunnen worden. Hoe meer iemand betaalt, hoe frequenter en krachtiger de DDoS-aanvallen. Er zijn duizenden van dit soort websites: de keuze is enorm. Sommige van deze sites presenteren zichzelf als “stress-test”-dienst voor systeembeheerders, waarmee een organisatie haar eigen netwerk kan testen. Natuurlijk weet de oprichter van zo’n dienst dat deze in werkelijkheid zonder toestemming op andere netwerken gebruikt wordt.

Wat is een DDoS-aanval?

Er zijn verschillende typen DDoS-aanvallen. Een van de meest effectieve is een “amplification attack”. Hierbij worden meerdere slecht geconfigureerde servers misbruikt om van een kleine hoeveelheid data een grote hoeveelheid data te maken en deze door te sturen naar het slachtoffer. Zo kan een aanvaller met een beperkte hoeveelheid data een soms wel meer dan 100 maal zo sterke reactie versturen naar het slachtoffer.

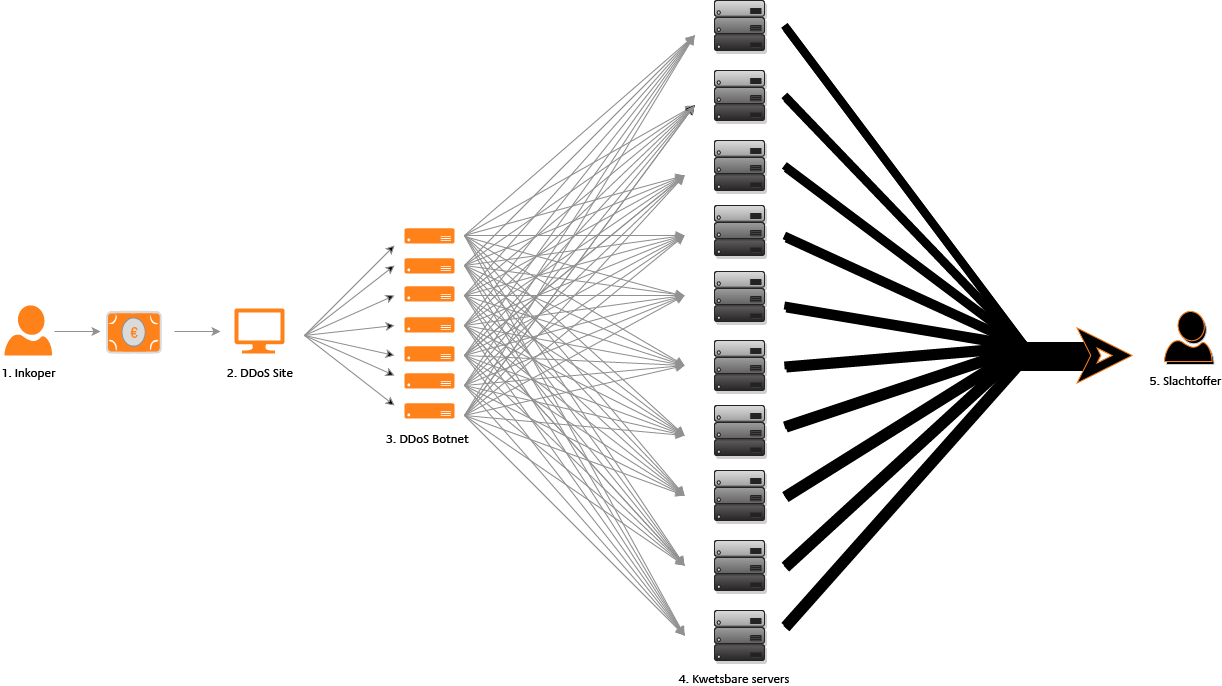

Onderstaande afbeelding illustreert de methodiek van deze “Amplification attack”:

Aanvaller bestelt een DDoS aanval.

DDoS-site instrueert eigen masterservers om een aanval te starten.

De masterservers verzenden vele aanvragen naar kwetsbare serversystemen waarbij ze zich voordoen als slachtoffer.

De kwetsbare serversystemen sturen vervolgens de vele malen grotere reactie naar het slachtoffer in plaats van de masterservers.

Een organisatie heeft een bepaalde capaciteit op de internetverbinding, bijvoorbeeld 1 GBps. Als een aanvaller meer verkeer genereert dan deze 1 GBps, is het netwerk niet meer in staat om valide verkeer af te handelen. Normaal verkeer kan dan niet meer plaatsvinden, waardoor de diensten die de organisatie aanbiedt, ontoegankelijk worden voor eindgebruikers.

Hoe voorkom ik dat mijn netwerk gebruikt wordt voor zo’n aanval?

Om te voorkomen dat uw infrastructuur misbruikt wordt voor het uitvoeren van DDoS-aanvallen, moeten diensten die een “amplification attack” kunnen veroorzaken, op een juiste manier worden geconfigureerd. Populaire services die misbruikt worden zijn:

NTP

DNS

CharGEN

SNMP

QOTD

Iedere service moet op een specifieke manier geconfigureerd worden om misbruik te voorkomen. Het belangrijkste hierbij is om goed na te gaan of het noodzakelijk is dat dergelijke services direct met internet verbonden zijn. Meestal is dit niet nodig of kan er gebruik worden gemaakt van een IP whitelist om toegang te reguleren.

Het voorkomen van DDoS-aanvallen

Mensen denken bij een DDoS-aanval vaak dat de organisatie haar IT-infrastructuur niet op orde heeft. Het is echter zeer lastig om DDoS-aanvallen te voorkomen. Op het moment dat de aanvaller meer verkeer verstuurt dan de verbinding aankan, is de DDoS-aanval per definitie geslaagd. Er zijn echter wel